Foi descoberta uma nova versão do conhecido vírus XLoader, projetada especificamente para dispositivos Android. Essa ameaça tem a capacidade de operar de forma independente após ser baixada em um celular.

As informações foram divulgadas pela McAfee, empresa especialista em segurança digital. A partir de uma mensagem de texto, os bandidos distribuem o malware como se fosse uma atualização do navegador Google Chrome.

Como o vírus atua no Android?

A praga é disseminada através de mensagens de texto e arquivos APK (Instaladores de Apps no Android) maliciosos do sistema operacional, e atua silenciosamente em segundo plano depois da instalação, com o objetivo de roubar informações e interceptar códigos de autenticação em duas etapas — aqueles apps modificados que alguns usuários dizem que não tem nada baixar.

Depois de baixado, o software malicioso também usa o nome do browser do Google para pedir permissões ao usuário, envolvendo o gerenciamento de SMS e possibilidade de rodar em segundo plano. São as únicas interações necessárias para que a praga comece a agir.

Não há necessidade de executar manualmente o APK para que o vírus se instale no celular. As permissões solicitadas são capazes de enganar um usuário inexperiente, levando-o a pensar que está atualizando o Chrome. Com acesso à caixa de mensagens de texto, o novo vírus pode se comunicar com os servidores de controle para enviar as informações roubadas do usuário e receber novos comandos.

A McAfee, uma empresa especializada em segurança digital, emitiu um alerta sobre essas atividades, atribuindo-as a um grupo de criminosos conhecido como Roaming Mantis. Esse grupo tem como alvo principal bancos, fintechs e outros sistemas financeiros em ataques já registrados nos EUA, Europa e também nos Estados Unidos. Com a variante XLoader, os principais focos parecem ser o Japão e a Coreia.

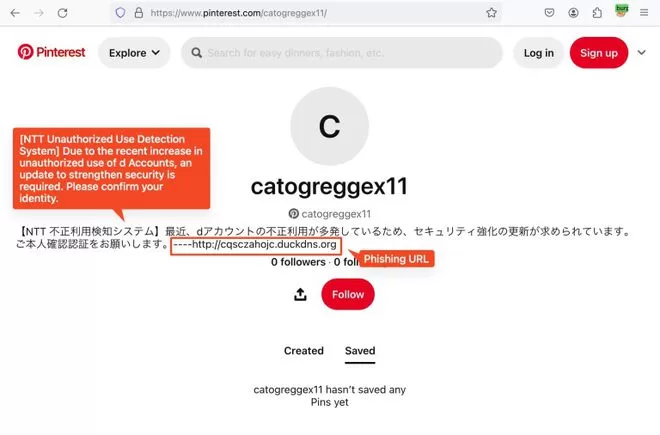

Esse direcionamento aparece no uso de perfis no Pinterest para mandar comandos, que também chamou a atenção dos pesquisadores por estarem nos idiomas locais. A rede social serve para controlar a praga, com o acesso a páginas específicas possibilitando a localização de URLs que, por sua vez, dão ordens específicas ao vírus.

Além de interceptar SMS, ele também pode coletar dados técnicos do smartphone, como IMEI, serial e número de telefone, baixar novas pragas ou pegar imagens e arquivos de mídia.

Leia também:

- Coyote: Novo vírus bancário tem como alvo clientes de mais de 60 bancos no Brasil

- Como se proteger de golpes bancários via celular

O Google sabe dos ataques?

A McAfee também entrou em contato com o Google para entender o que está acontecendo, além de notificar sobre a nova versão do XLoader. A empresa informou aos especialistas que está trabalhando em medidas adicionais para evitar que malwares desse tipo sejam executados automaticamente em dispositivos Android. Essas medidas serão incorporadas nas próximas versões do sistema operacional.

Enquanto isso, os pesquisadores ressaltam que o recurso Google Play Protect já é capaz de identificar e bloquear esses ataques. Esse recurso vem ativado por padrão nos smartphones Android e impede a execução automática do vírus, reduzindo ainda mais sua propagação.

- Conheça os cursos de Segurança Digital do CanalJMS – https://canaljms.com/cursos/

E para ficar sabendo de mais informações sobre o Android, dicas de segurança digital e novidades do mundo da tecnologia, não se esqueça de seguir o @canaljms nas redes sociais, e conferir nosso canal no YouTube também!

Grupo Whatsapp

Grupo Whatsapp

Grupo Telegram

Grupo Telegram

[…] Ameaça fantasma? Novo malware do Android infecta celulares “sozinho” […]